Pesquisadores da empresa de segurança Elastic identificaram um novo trojan bancário direcionado exclusivamente a usuários brasileiros. O malware combina técnicas avançadas de evasão, engenharia social em tempo real e módulos de autopropagação via WhatsApp e Outlook. Batizado de TCLBANKER, ele foi descoberto em estágio inicial de operação e é atribuído a um grupo rastreado como REF3076.

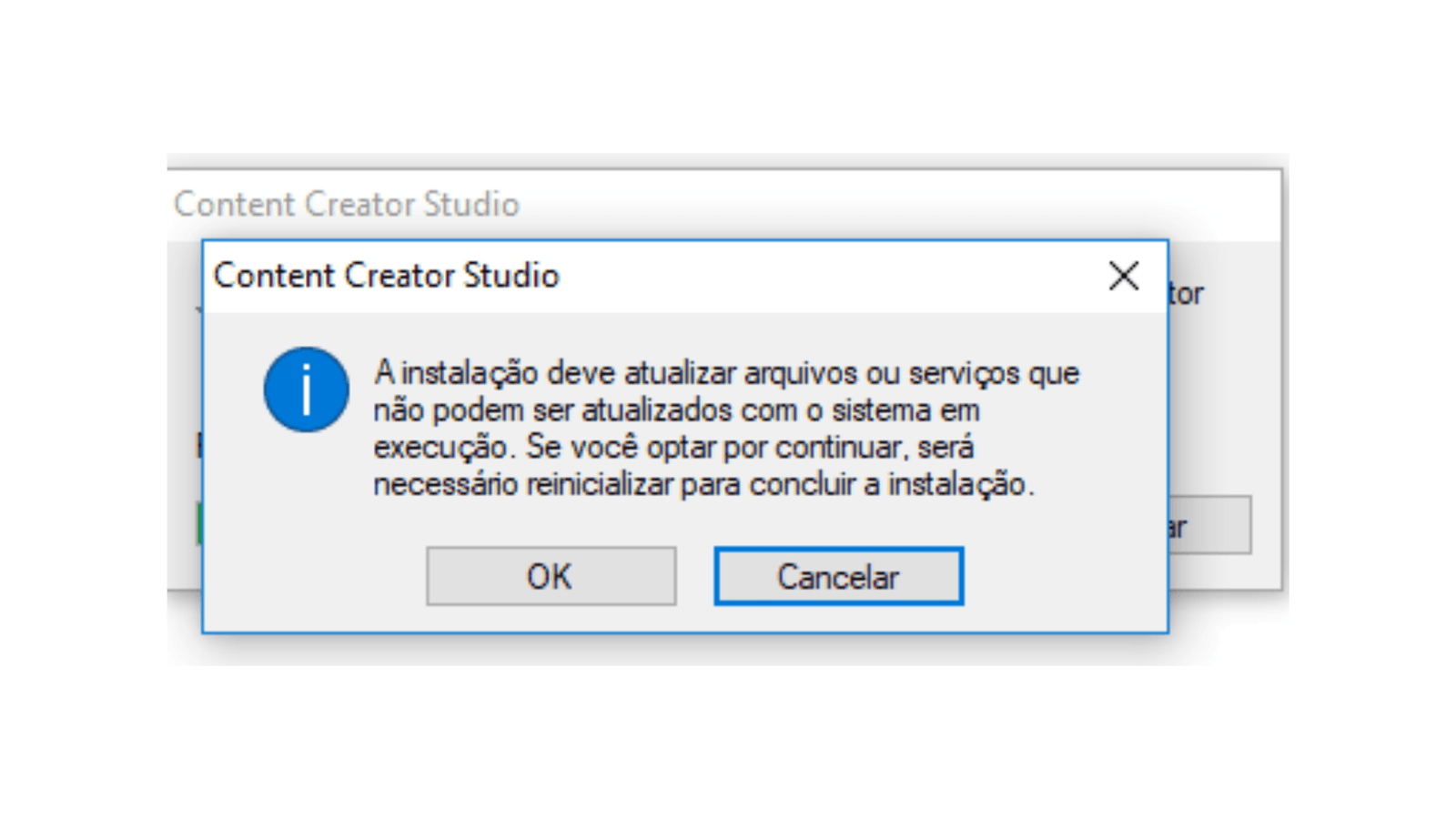

O ataque começa com um arquivo ZIP contendo um instalador que se passa pelo programa legítimo Logi AI Prompt Builder, da fabricante de periféricos Logitech. Ao ser executado, o instalador carrega uma DLL maliciosa que se disfarça de plugin nativo do sistema, um arquivo que o programa principal chama automaticamente ao abrir.

Antes de qualquer ação, o malware realiza uma série de verificações para confirmar que não está sendo analisado em laboratório. Ele checa se há ferramentas de segurança abertas, mede o tempo de resposta do processador para detectar simulações, verifica se o disco tem ao menos 64 GB livres e se a memória RAM ultrapassa 2 GB.

O TCLBANKER também confirma que a linguagem configurada no sistema é o português brasileiro e que a região geográfica corresponde ao Brasil. Se qualquer um desses testes falhar, o malware para de funcionar sem deixar rastros visíveis.

O trojan monitora qual site está aberto no navegador

Após a instalação, o malware cria uma tarefa agendada no Windows para garantir que seja executado automaticamente em cada login. Em seguida, envia uma notificação silenciosa ao servidor dos atacantes confirmando a infecção, com informações básicas da máquina como nome do computador e versão do sistema operacional.

A partir daí, o TCLBANKER monitora, a cada segundo, qual endereço está aberto no navegador da vítima. Ele verifica isso em uma lista interna com 59 domínios de bancos, fintechs e corretoras de criptomoedas brasileiras. Quando a vítima acessa qualquer um desses sites, o malware abre uma conexão com o servidor dos criminosos e começa a receber comandos em tempo real.

Tela falsa cobre o monitor inteiro durante o golpe

O recurso mais elaborado do TCLBANKER é um sistema de sobreposição de tela que cobre todos os monitores da vítima com janelas falsas. Essas janelas são configuradas para ficar sempre na frente de qualquer outra janela e, principalmente, para não aparecer em capturas de tela nem em gravações.

Isso significa que o criminoso consegue ver o que está acontecendo na máquina da vítima, enquanto ela não tem como registrar a tela falsa como evidência.

O sistema oferece quatro tipos de interface para o golpe. Uma delas imita a tela de atualização do Windows, com fundo azul e a mensagem “Trabalhando em atualizações”. A barra de progresso avança de forma irregular para parecer autêntica.

Outra variante exibe uma tela de espera com a mensagem “Estamos entrando em contato”, usada enquanto um cúmplice liga para a vítima se passando por funcionário do banco, técnica conhecida como vishing.

Há também uma tela de coleta de credenciais com teclado virtual numérico. O sistema recusa automaticamente sequências óbvias como “123456” ou “000000”, forçando a vítima a digitar dados reais.

Uma quarta opção exibe etapas de um suposto processo em andamento, com animações e contadores que se reiniciam para prender a atenção da vítima por até 15 minutos. Durante todo esse tempo, o criminoso pode movimentar o mouse, digitar, tirar prints e executar comandos na máquina da vítima remotamente.

Malware usa a conta da vítima para se espalhar

Além do módulo bancário, o TCLBANKER carrega um segundo componente projetado para se propagar, basicamente para infectar novos usuários usando os contatos da própria vítima.

O primeiro mecanismo age pelo WhatsApp Web. O malware busca sessões ativas do aplicativo em navegadores instalados na máquina, clona o perfil do usuário e abre uma janela oculta já autenticada, sem precisar escanear QR Code.

A partir daí, envia mensagens para todos os contatos da vítima com um link para baixar o próprio malware. O texto simula uma solicitação de orçamento com um arquivo para download.

O segundo mecanismo usa o Microsoft Outlook instalado na máquina. O malware acessa a conta de e-mail da vítima, coleta endereços dos contatos e do histórico da caixa de entrada, e envia mensagens com o assunto “NFe disponível para impressão”.

O corpo do e-mail imita uma notificação fiscal legítima com um botão que redireciona para o site de distribuição do malware. Como as mensagens partem de contas reais de pessoas conhecidas, elas têm muito mais chance de enganar os destinatários do que e-mails enviados por endereços desconhecidos.

Campanha ainda está sendo montada

Os pesquisadores encontraram vários indícios de que a operação ainda estava em fase de preparação no momento da descoberta. O domínio de phishing identificado exibia uma página de manutenção, arquivos de log de desenvolvimento ainda estavam ativos no código e uma das páginas de distribuição estava incompleta.

Toda a infraestrutura de distribuição e controle está hospedada na plataforma Cloudflare Workers, serviço que facilita a substituição rápida de endereços caso sejam bloqueados. Os pesquisadores identificaram outros domínios registrados recentemente que aparentam estar sendo preparados para ondas futuras do ataque.

Isso inclui páginas que imitam serviços corporativos e plataformas de compartilhamento de documentos.

Segundo a Elastic, o TCLBANKER representa uma evolução dentro do ecossistema de trojans bancários latino-americanos, com técnicas que antes eram exclusivas de grupos mais sofisticados sendo empacotadas em uma ferramenta de uso mais amplo.

A inclusão de módulos de autopropagação é apontada como uma mudança relevante, já que os mecanismos tradicionais de segurança de e-mail têm dificuldade em detectar mensagens enviadas por contas legítimas comprometidas.

Acompanhe o TecMundo nas redes sociais. Para mais notícias de segurança e tecnologia, inscreva-se em nossa newsletter e canal do YouTube.

Fonte ==> TecMundo